#2 TOP 10 API атак (Open Web Application Security Project)

Использование уязвимостей подключенных API.

Кто? Криминал

Решение | Imperva API Protection

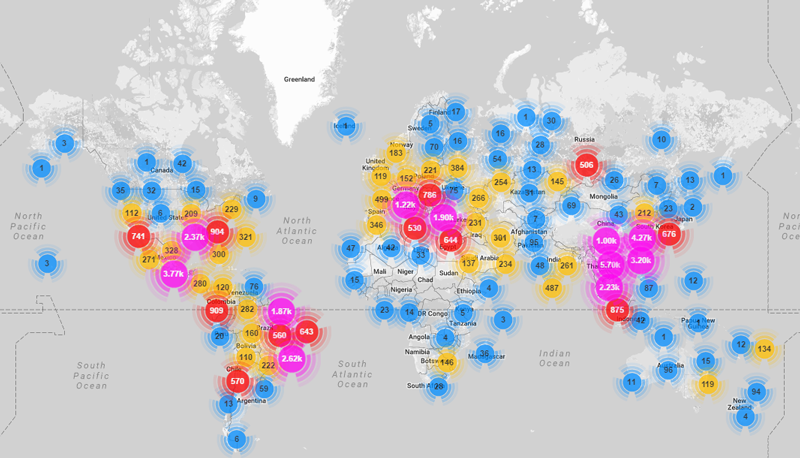

#3-6 DDoS атаки (включая Ransom DDoS)

DDoS атаки на IP адреса, вебсайы, сети, DNS.

Кто? Криминал и конкуренты

Решение | Imperva DDoS Protection

#7-10 Автоматические бот-атаки

Credential атаки (заполнение данных), Scraping атаки (парсинг данных), Scalping атаки и 18 других уникальных бот-атак.

Кто? Криминал, конкуренты и партнеры

Решение | Imperva Bot Protection

#11 Атаки со стороны клиента.

Постоянная кража данных в режиме реального времени.

Кто? Криминал

Решение | Imperva Client-Side Protection

#12-13 Атака на цепочку поставок.

Внедрение вредоносного кода в ПО, JavaScript сервисы.

Кто? Криминал

Решение | Imperva Client-Side Protection & Runtime Protection

#14 Атаки нулевого дня на приложения.

Использование уязвимого кода в устаревших приложениях, и любых незащищенных приложениях.

Кто? Криминал

Решение | Imperva Runtime Protection

#15 Атаки на бессерверные рабочие нагрузки.

Используется уязвимый код в бессерверных рабочих нагрузках в общедоступных облаках.

Кто? Криминал

Решение | Imperva Serverless Protection

Давайте поговорим?

Все на страничке не опишешь. Давайте проговорим все возможные риски и главное — как уберечь компанию от них.